Jakarta, ItWorks- Di tengah pemberlakuan bekerja dari rumah (work from home -WFH) dan juga belajar di rumah untuk menghindari penyebaran wabah virus corona (COVID-19), penggunaan teknologi internet menjadi andalan masyarakat. Namun untuk kelancaran dan keamanan, kewaspadaan terhadapan ancaman gangguan dan kejahatan siber juga harus ditingkatkan.

Badan Siber dan Sandi Negara (BSSN) menginformasikan adanya ancaman kejahatan siber yang semakin marak dilakukan oleh para pelaku kejahatan siber untuk mengambil keuntungan dengan memanfaatkan kondisi pandemic Corona virus. Masyarakat, organisasi, dan juga dunia usaha, diminta lebih hati-hati meningkatkan kewaspadaan terhadap serangan siber ini.

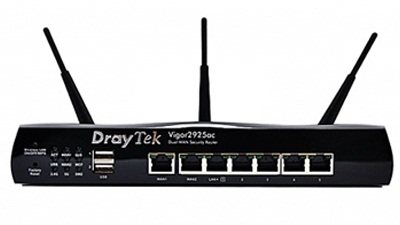

BSSN melalui situs web resmi yang dipublikasikan Bagian Komunikasi Publik, Biro Hukum dan Hubungan Masyarakat – BSSN, baru-baru ini di antaranya menyebut adanya celah gangguan pada pada produk DrayTek. DrayTek merupakan produsen perangkat lunak dan perangkat keras seperti misalnya firewall, routers, WLAN dan VPN serta berbagai perangkat jaringan lainnya.

Disebutkan, 360Netlab dan MITRE menemukan celah keamanan pada router DrayTek Vigor 2960, 3900 dan 300B. 360Netlab mendeteksi eksploit pada router DrayTek Vigor yang memanfaatkan Zero-day Vulnerability yaitu kerentanan yang diketahui setelah perangkat beredar, dan bukan karena kesalahan pemakaian perangkat oleh pengguna.

Command injection pada KeyPath dan rtick dari ketiga seri router tersebut dapat dimanfaatkan oleh pihak yang tidak bertanggung jawab untuk melakukan tapping jaringan dan menambahkan user baru dengan tingkat akses sebagai administrator tanpa otorisasi. Command injection pada KeyPath merupakan tempat penyimpanan kunci privat, sedangkan command injection pada rtick merupakan tempat penyimpanan variabel untuk capcha generator.

Memanfaatkan kerentanan pada KePpath untuk rtick dapat mengunduh serta menjalankan script untuk membuat backdoor yang tidak memiliki waktu kadaluarsa. Backdoor tersebut digunakan untuk mengumpulkan lalu lintas data pada router, sehingga informasi sensitif pemilik aset dapat dilihat secara bebas.

MITRE melakukan publikasi kerentanan DrayTek CVE-2020-8515 dan DrayTek melakukan perbaikan firmware produk seri Vigor 3900, 2960 dan 300B. Dalam kaitan ini, ada beberapa langkah yang bisa dilakukan yaitu:

- Melakukan update perangkat router DrayTek dengan mengunduh firmware yang dikeluarkan secara resmi oleh pabrikan.

- Menonaktifkan akses jarak jauh seperti SSH jika tidak dibutuhkan, jika dibutuhkan gunakan whitelist sebagai control.

- Lakukan audit pada akun admin router, akun SSH, web session, dan system untuk mengetahui adaatau tidaknya backdoor yang telah dibuat.

- Menambahkan IoC pada perimeter keamanan yang dimiliki untuk mendeteksi apakah router yang dimiliki telah mengalami compromise atau tidak.

Disebutkan, untuk informasi kerentanan Router Draytek Vigor serta rekomendasi langkah mitigasinya secara lengkap dalam dokumen, bisa diunduh melalui tautan web resmi BSSN. (AC)