Perusahaan keamanan siber global dan privasi digital Kaspersky menyoroti meningkatnya tekanan pada perusahaan di Asia Tenggara. Hal itu lantaran exploit dan serangan Remote Desktop Protocol (RDP) terus menargetkan jaringan perusahaan. Pada tahun 2025, serangan yang diblokir oleh solusi bisnis Kaspersky di seluruh wilayah tersebut tetap berjumlah jutaan.

Exploit, kode berbahaya yang memanfaatkan kerentanan perangkat lunak yang belum ditambal, terus menjadi salah satu titik masuk utama bagi penyerang, sementara serangan RDP, yang menargetkan layanan akses jarak jauh yang terekspos melalui serangan brute-force atau pencurian kredensial, secara konsisten digunakan untuk mendapatkan kendali tanpa izin atas jaringan perusahaan.

Seiring perusahaan di sini terus memperluas jejak digital dan kemampuan akses jarak jauh mereka, kedua vektor serangan ini tetap menjadi salah satu metode yang paling efektif dan sering diamati untuk digunakan oleh pelaku kejahatan siber dalam menyusup ke sistem, bergerak secara lateral, dan menyebarkan aktivitas berbahaya lebih lanjut.

Exploit tersembunyi dalam aplikasi dan sistem operasi untuk membobol jaringan perusahaan

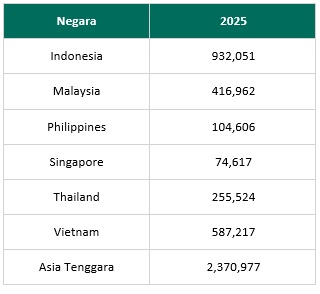

Kaspersky mencatat lebih dari 2 juta serangan exploit yang menargetkan perusahaan di Asia Tenggara tahun lalu. Indonesia memimpin deteksi terkait exploit B2B di kawasan ini dengan 932.051 kasus, diikuti oleh Vietnam dengan 587.217, dan Malaysia dengan 416.962.

Secara perbandingan tahun ke tahun (YoY), jenis ancaman ini tumbuh 40% di Malaysia dan 5% di Filipina.

Istilah exploit menggambarkan program, potongan kode, atau bahkan beberapa data yang ditulis oleh peretas atau penulis malware yang dirancang untuk memanfaatkan bug atau kerentanan dalam aplikasi atau sistem operasi. Dengan menggunakan exploit, penyerang memperoleh akses atau penggunaan aplikasi bahkan sistem operasi secara tidak sah.

Banyak exploit menargetkan sistem yang menghadap web seperti kerentanan browser, bug perangkat lunak server, dan dikirimkan secara online. Namun, exploit juga dapat bersifat lokal jika menargetkan kelemahan khusus perangkat seperti eksploitasi USB.

Serangan RDP: Upaya untuk mendapatkan kendali jarak jauh

Selain mengeksploitasi kelemahan perangkat lunak, penyerang juga terus menargetkan layanan akses jarak jauh sebagai cara untuk mendapatkan kendali langsung atas sistem.

Remote Desktop Protocol (RDP) adalah alat yang sah dan umum digunakan untuk mengakses komputer dan server berbasis Windows dari jarak jauh. RDP dirancang sebagai alat administrasi jarak jauh, tetapi sering digunakan oleh penyusup untuk menembus komputer target. Dengan mengeksploitasi pengaturan RDP yang salah konfigurasi atau kerentanan perangkat lunak sistem, pelaku kejahatan siber dapat mencegat sesi RDP dan masuk ke sistem dengan seizin korban.

Pada tahun 2025, solusi Kaspersky yang digunakan oleh pengguna bisnis di Asia Tenggara mencatat lebih dari 35,2 juta upaya serangan terkait RDP di seluruh Asia Tenggara.

Vietnam dan Indonesia mencatat volume terbesar dengan masing-masing 11.420.252 dan 10.500.709 insiden yang terdeteksi, sementara Thailand berada di peringkat ketiga dengan 7.539.536 upaya. Thailand juga mencatat satu-satunya peningkatan tahunan dalam ancaman RDP di seluruh wilayah tersebut.

“Kehadiran aktivitas exploit bersamaan dengan upaya serangan RDP menunjukkan bagaimana penyerang tetap gigih menargetkan perusahaan-perusahaan di kawasan ini. Di berbagai lingkungan digital di kawasan Asia Tenggara, penyerang menilai setiap target dan memilih opsi yang menawarkan resistensi paling rendah, mencerminkan cara serangan lebih terencana dan adaptif,” komentar Simon Tung, General Manager untuk ASEAN dan Negara-negara Berkembang Asia (Asia Emerges Country/AEC) di Kaspersky.

“Untuk mengatasi hal ini, organisasi membutuhkan kombinasi intelijen ancaman berbasis AI dan solusi keamanan siber yang sesuai dengan kebutuhan bisnis yang dapat terus mendeteksi kerentanan, memantau titik akses, dan merespons ancaman secara real-time sebelum meningkat,” tambahnya.